南海區(qū)建設(shè)局網(wǎng)站企業(yè)培訓(xùn)課程分類

不同的秘鑰交換算法,握手過程可能略有差別

- 上文對HTTPS四次握手的學(xué)習(xí)

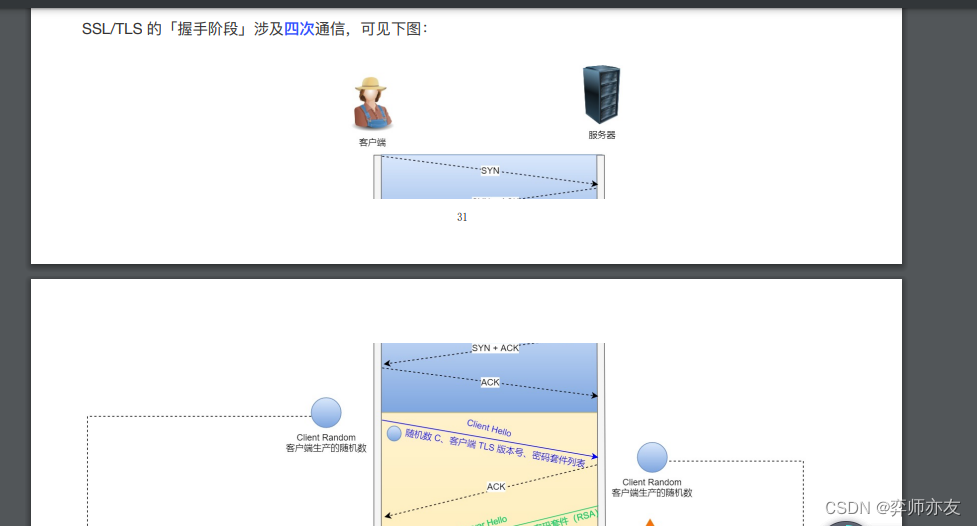

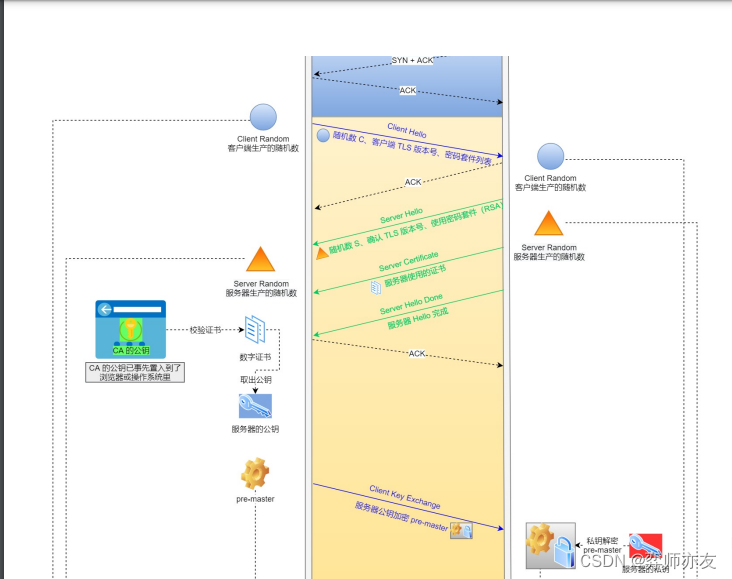

SSL/TLS Secure Sockets Layer/Transport Layer Security 協(xié)議握手過程

四次通信:請求服務(wù)端公鑰 2次 秘鑰協(xié)商 2次

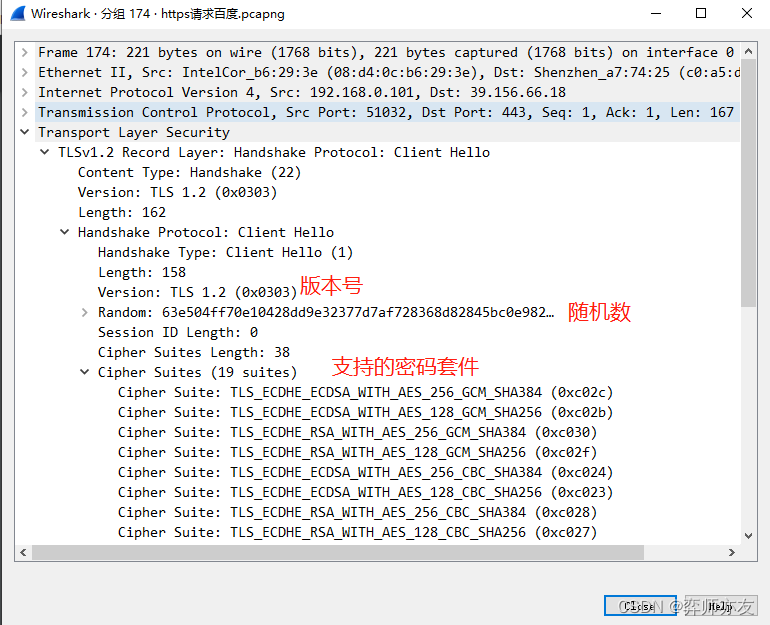

(1)ClientHello請求

客戶端向服務(wù)端發(fā)送clientHello請求,請求秘鑰,請求內(nèi)容包括【cli支持的SSL/TLS版本號,cli生成的隨機(jī)數(shù)c,cli支持的加密方式】

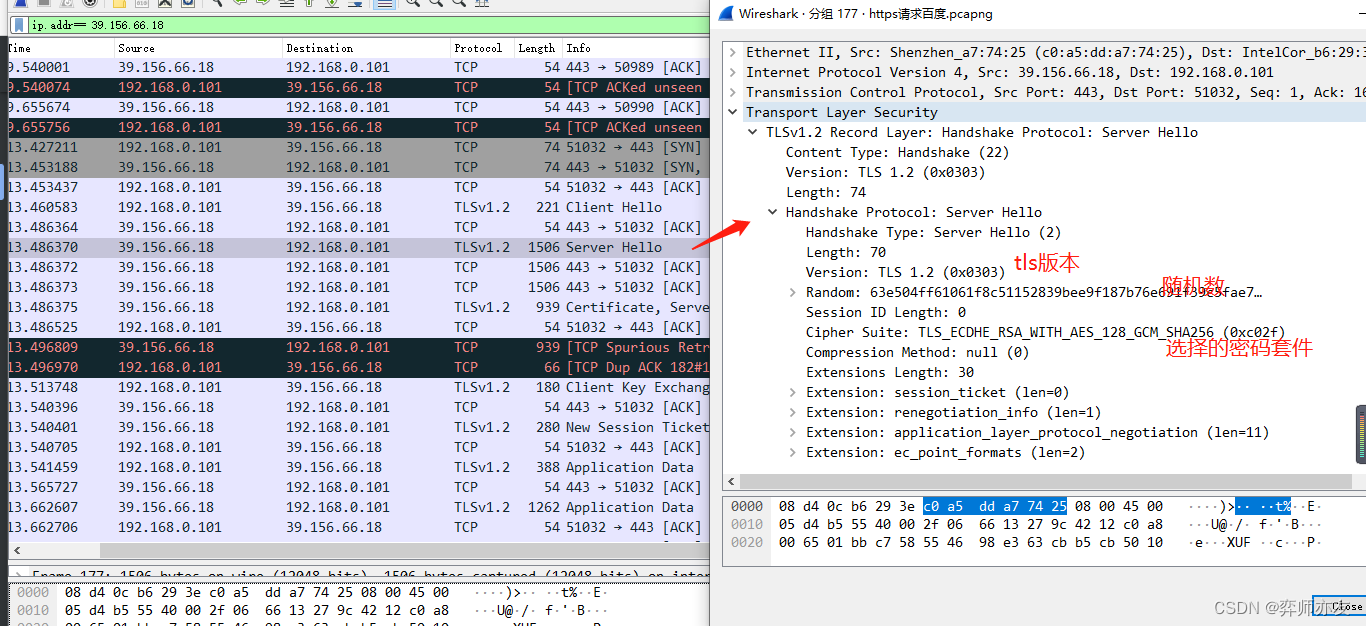

(2)serverhello

對ClientHello請求的回復(fù),包括

1) 確認(rèn)SSL/TLS版本號

2)服務(wù)端生成的隨機(jī)數(shù) s

3)確認(rèn)密碼套件

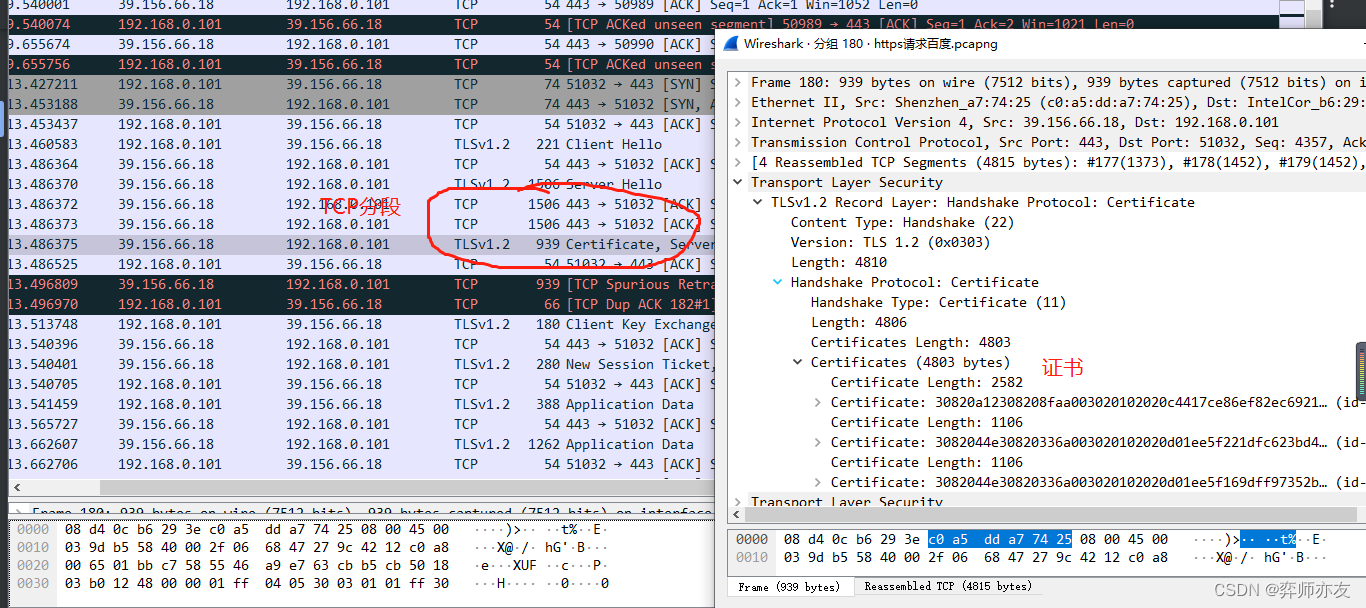

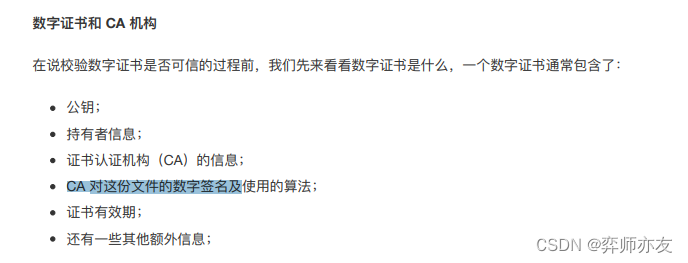

4)數(shù)字證書 (理解為s公鑰的摘要用ca私鑰加密+s公鑰 )

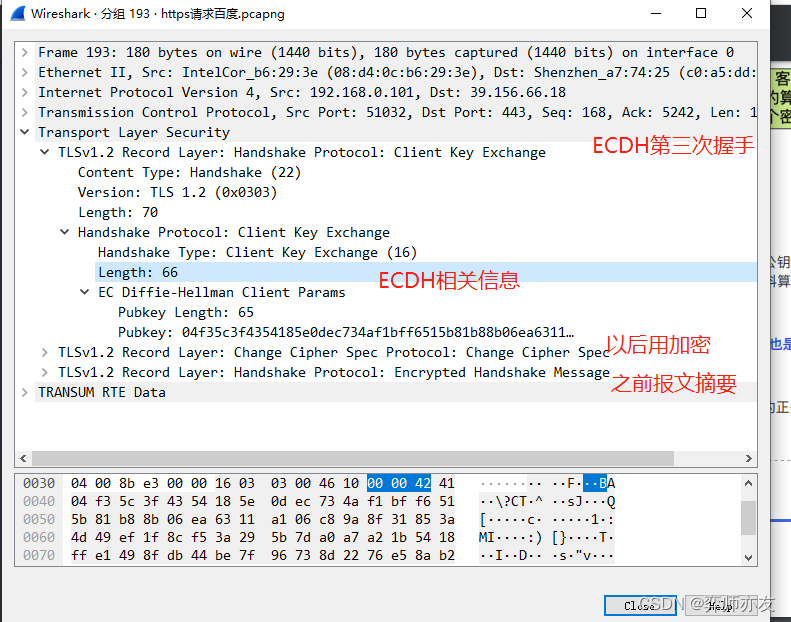

(3)客戶端回應(yīng)

客戶端會驗(yàn)證公鑰的合法性,如果真實(shí),

1)cli使用s公鑰加密一個隨機(jī)數(shù)

2)加密通信算法改變通知(以后加密通信)

3)之前的握手?jǐn)?shù)據(jù)摘要 (沒有公鑰加密)

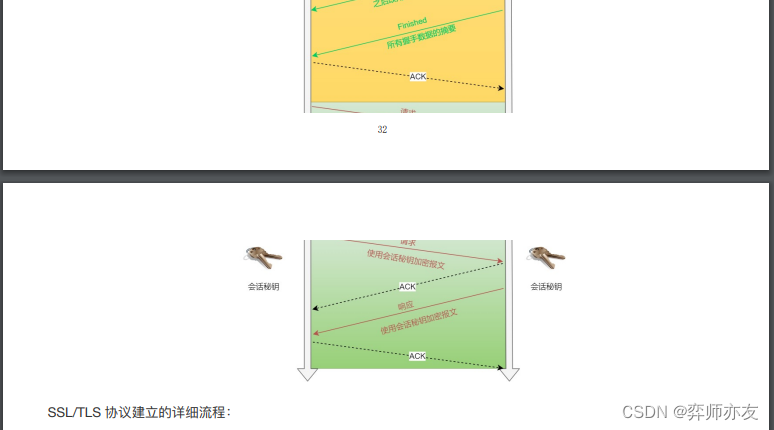

雙方各自使用三個隨機(jī)數(shù)生成通信秘鑰

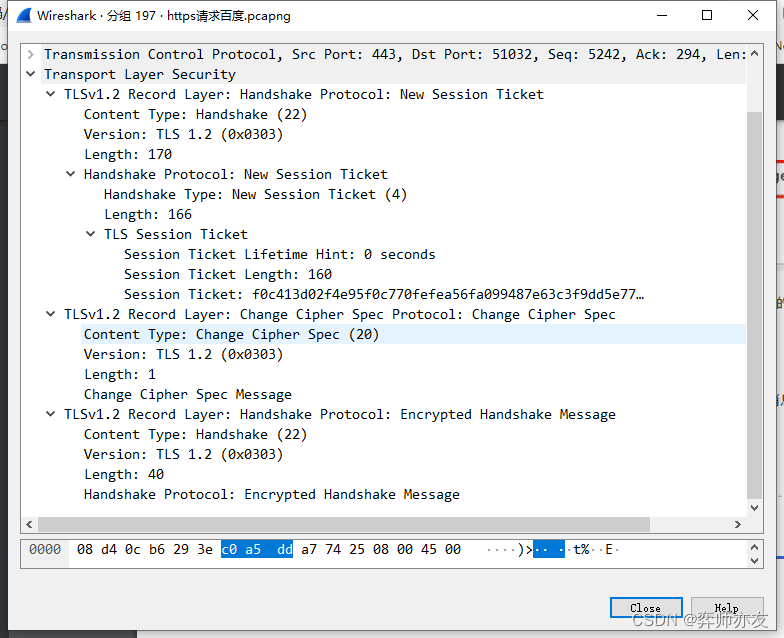

(4)服務(wù)端回應(yīng)

1)加密通信算法改變通知

2)之前所有握手報文摘要

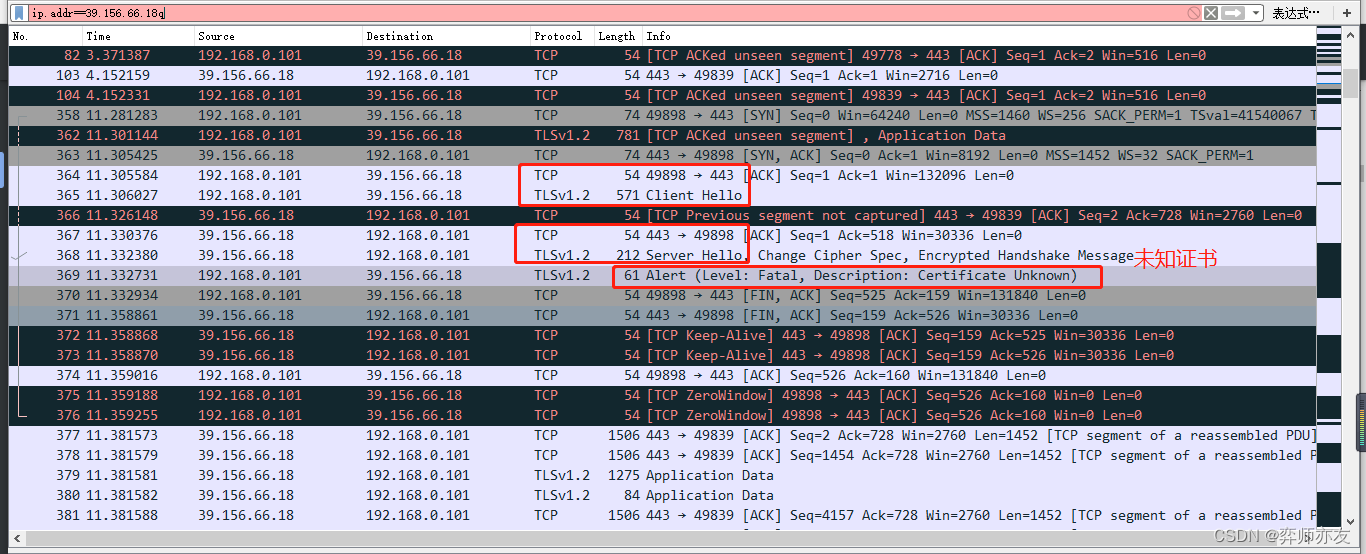

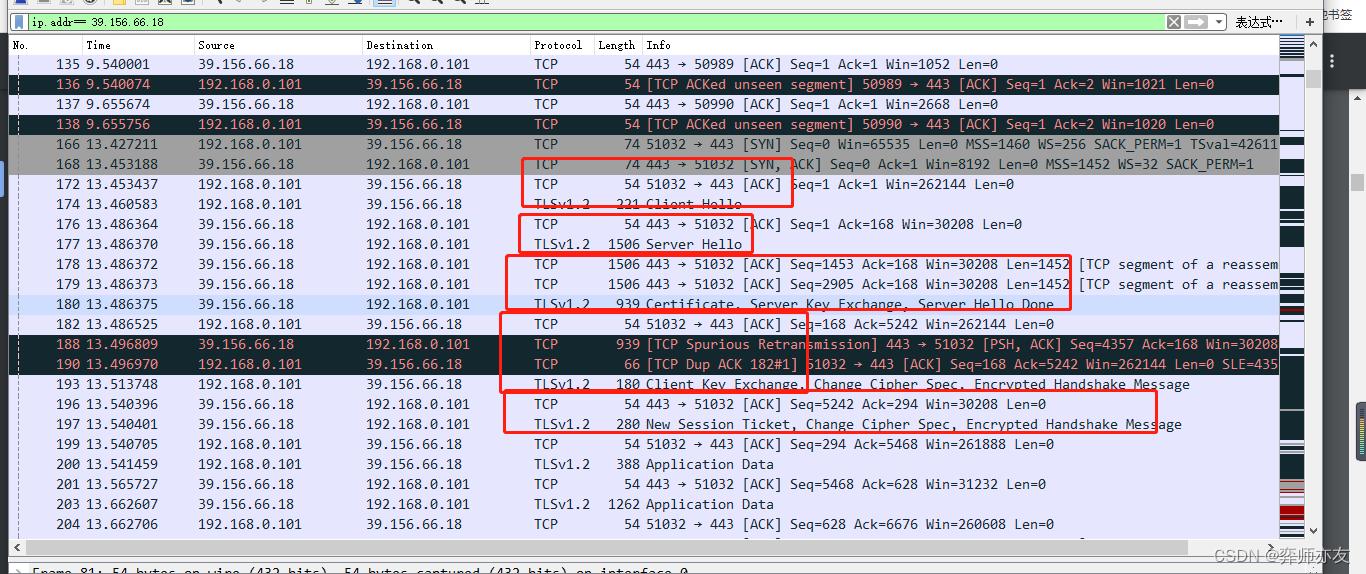

- 抓包看四次握手

請求百度

正常的抓包

(1). 第一次握手?jǐn)?shù)據(jù)包

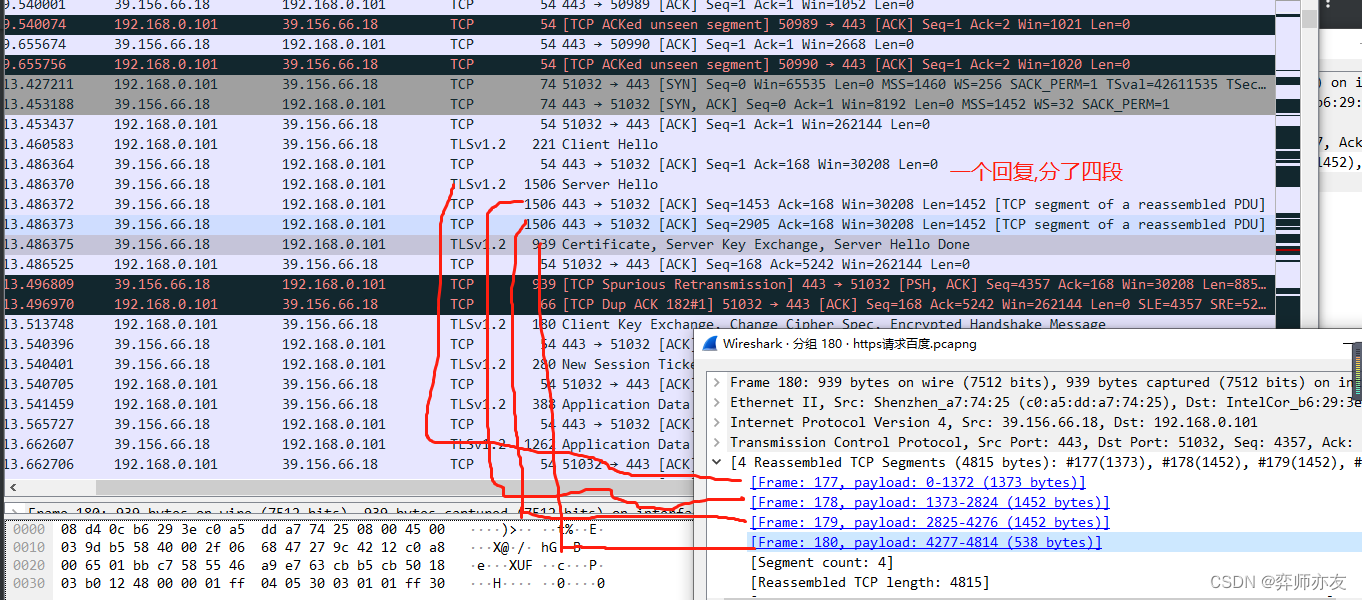

(2) 第二次握手

(3)第三次握手

(4)第四次握手

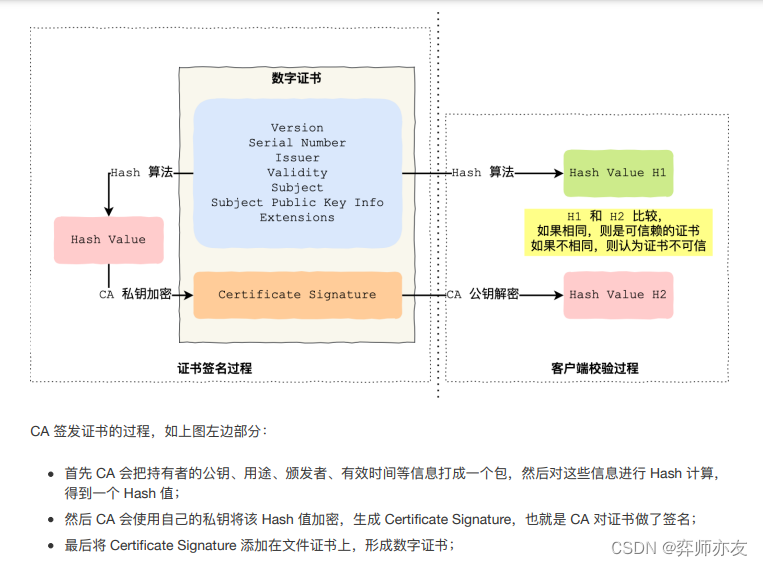

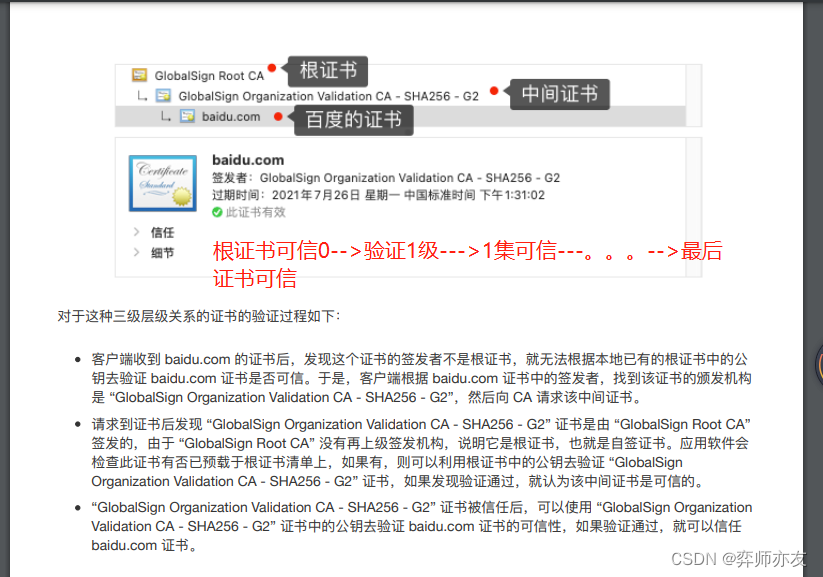

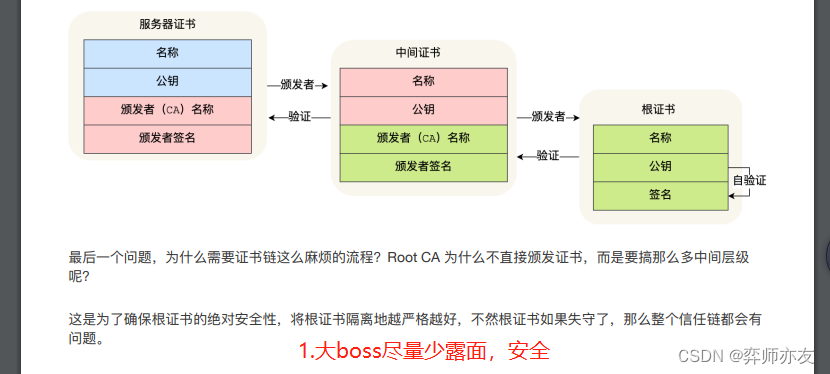

- 客戶端驗(yàn)證證書過程

證書hash–>私鑰簽名

證書哈希==?== 公鑰解密簽名

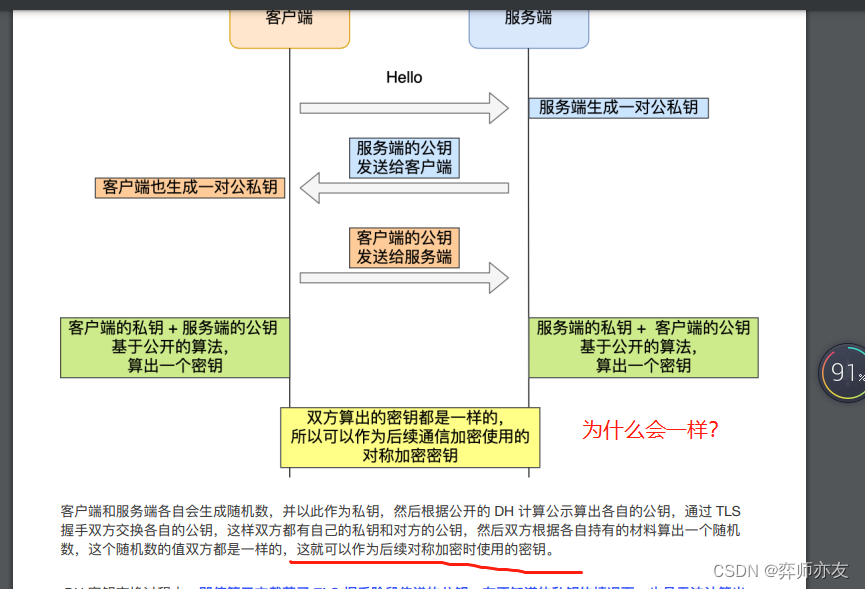

4. DH密鑰交換

5. RSA密鑰交換缺點(diǎn)

不支持前向保密性